ظهرت عمليات الاحتيال 0 USDT منذ فترة، حيث يحاول المخترق اختراق محفظتك من خلال خداعك بأنه محفظتك مهكرة. فما هي عمليات الاحتيال 0 USDT وكيف يمكنك تجنبها.

ما هي عمليات الاحتيال 0 USDT؟

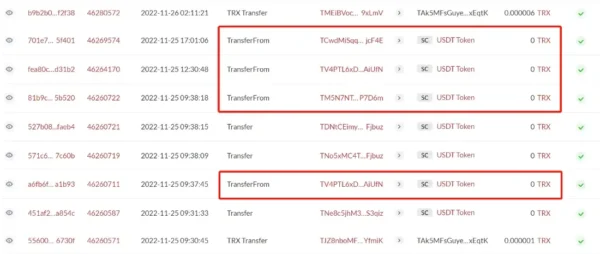

في الآونة الأخيرة، اكتشف العديد من المستخدمين ظهور معاملة تحويل “0 USDT” في محافظهم، لعنوان غير معروف. كما هو موضح أدناه.

بعد أن تقوم بإرسال مبلغ معين من محفظتك لشخص تعرفه، يظهر لك بعدها معاملة أو عدة معاملات ب 0 USDT. غالباً ما يخطر في بالنا أنه تم اختراق المحفظة. لكن حقيقةً أنه لم يتم الاختراق أبداً، كل ما في الأمر أن أحد المخترقين ينصب شباكه للاختراق.

أي أن أحد المخترقين عثر على عنوان محفظتك في البلوكتشين، وقام بتحويل 0 USDT أو أجزاء من السنتات من محفظته لمحفظتك. أي أنه قام بمراقبة عنوانك على البلوكتشين، وقام بإرسال 0 USDT إليك.

بعد الضغط على معاملة 0 USDT سنلاحظ استدعاء عملية TransferFrom. التي تقوم بتوليد عنوان محفظة مشابهة تماماً لعنوان الذي قمت بالإرسال إليه، ولكن دون أذنك، ومع تغير بسيط في رموز العنوان.

على سبيل المثال، هذا هو بداية ونهاية العنوان الذي تقوم بالإرسال إليه، TY4tK9… Rmz31D”. لكن المخترق سيقوم ببعض التعديلات على هذا العنوان ليصبح “TKivqn … Rmz31D” ، والذي له نفس أحرف النهاية “Rmz31D” ، كعنوان المستلم. بعد ذلك يقوم بإرسال 0 USDT عبر هذا العنوان.

على سبيل المثال، تم استدعاء TransferFrom هنا، مما سمح للعنوان الذي يبدأ بـ TCwd بتحويل 0 USDT من العنوان الذي يبدأ بـ TAk5 إلى عنوان يبدأ بـ TMfh.

في النهاية، عند استدعاء TransferFrom في المعاملة، يقوم المحتال بتحويل 0 USDT من محفظة المستخدم إلى عنوان احتيال بنفس الأحرف الأخيرة، ثم يظهر التحويل في سجل معاملات المستخدم.

عندما يريد المستخدم إرسال العملات إلى نفس العنوان الذي قام بالإرسال إليه بشكل صحيح، قد يقوم بنسخ العنوان من سجل المعاملات. من الممكن أن يتركب الخطأ ويرسل عملاته إلى عنوان المخترق، إذا قام عن طريق الخطأ بنسخ عنوان المعاملة 0 USDT دون التحقق من العنوان كاملاً.

على سبيل المثال، يريد المستخدم نقل بعض USDT إلى “TY4tK9 … Rmz31D”. لذلك قام بفتح سجل معاملاته، ونظر إلى العنوان الذي يمتلك نفس النهاية “Rmz31D” ووجد أنه بالفعل قام بالتحويل إليه. في النهاية سيرسل عملاته إلى عنوان المحتال، وسيخسرها.

لذلك يفضل دوماً الحذر عند نسخ العنوان، والانتباه إلى تطابق الرمز بشكل كامل.

بصرف النظر عن TRON، فأن عمليات الاحتيال هذه تحدث على جميع الشبكات مثل Ethereum و Fantom وغيرها.

ملاحظات أمنية:

- لا تقلق إذا كان لديك معاملات 0 USDT في سجل معاملات TRX الخاص بك. حيث لا تؤثر عمليات النقل هذه على أمان الأصول الخاصة بك.

- المعلومات المخزنة على blockchain غير قابلة للتكيف. لذلك بمجرد نجاح التحويل الخاص بك، لا يمكن إلغاؤه أو تغييره. يرجى التأكد من التحقق من العنوان بعناية قبل التحويل.

الملخص:

تركز هذه المقالة على عمليات الاحتيال 0 USDT وكيفي يتم استغلال المستخدمين الذين ينسخون العنوان من سجل المعاملة دون التحقق من العنوان بالكامل.

يقوم المحتال بهذه الخدعة من خلال إنشاء عنوان مشابه ينتهي بنفس عنوان المستخدم، وإرسال مبالغ صغيرة من الأموال إلى عنوان المستخدم بشكل منتظم.

يتم كل هذا على أمل أن يقوم المستخدمون بنسخ العنوان المزيف وإرسال أموالهم إلى المحتال في المرة القادمة. كن حذراً!!

ذات صلة:

- تعرف على تقنيات الترويج لعمليات الاحتيال في العملات المشفرة عن طريق إيلون ماسك

- 8 من عمليات الاحتيال والسرقة تستهدف العملات الرقمية عبر تويتر

- 2 من عمليات الاحتيال تسبب فقدان أكثر من 6 مليارات دولار